Czy słyszałeś o hakowaniu Telegrama? Jeśli chcesz dowiedzieć się więcej o tym, jak zhakować najpopularniejszą obecnie aplikację do przesyłania wiadomości, trafiłeś we właściwe miejsce. W tym artykule podamy kilka przydatnych wskazówek, jak zhakować konto Telegram i uzyskać dostęp do wszystkich potrzebnych informacji.

Czy zastanawiałeś się kiedyś, jak by to było móc czytać czyjeś rozmowy w Telegramie? Cóż, dzięki pewnym technikom hakerskim jest to możliwe. Chociaż nie jest to łatwy proces, przy odpowiednich narzędziach i odrobinie wiedzy komputerowej można to osiągnąć.

W tym artykule wyjaśnimy niektóre z najczęstszych technik używanych do włamywania się na konto Telegram. Od socjotechniki po używanie oprogramowania szpiegującego, zamierzamy zbadać wszystkie możliwe sposoby uzyskiwania dostępu do rozmów innych osób w Telegramie.

Nie zapominaj, że przeprowadzanie nielegalnych lub nieautoryzowanych działań hakerskich jest karalne w wielu krajach. Dlatego zalecamy wykorzystywanie tych informacji wyłącznie do celów edukacyjnych i etycznych.

10 sposobów na zhakowanie kont Telegrama

Telegram jest znany z silnego szyfrowania i środków bezpieczeństwa, ale to nie znaczy, że jest odporny na próby hakowania. Oto 10 sposobów, w jakie hakerzy próbowali uzyskać dostęp do kont Telegram:

Inżynieria społeczna

Jednym z najczęstszych sposobów, w jaki hakerzy próbują uzyskać dostęp do kont Telegram, jest inżynieria społeczna. Wiąże się to z nakłanianiem użytkownika do podania danych logowania lub pobrania złośliwego oprogramowania.

Wyłudzanie informacji

Phishing to kolejna powszechna taktyka stosowana przez hakerów w celu uzyskania dostępu do kont Telegrama. Wiąże się to z wysłaniem fałszywej strony logowania, która wygląda jak oficjalna strona Telegrama, ale w rzeczywistości ma na celu kradzież danych logowania użytkownika.

Ataki brutalnej siły

Ataki brutalnej siły polegają na wypróbowaniu wielu kombinacji nazwy użytkownika i hasła, aż do znalezienia właściwego. Ta metoda może zająć dużo czasu, ale może być skuteczna, jeśli użytkownik ma słabe hasło.

złośliwe oprogramowanie

Złośliwe oprogramowanie może być wykorzystywane do uzyskiwania dostępu do kont Telegram poprzez infekowanie urządzenia użytkownika i kradzież danych logowania lub przechwytywanie danych podczas ich przesyłania.

Hakowanie telefonów komórkowych

Konta Telegrama można również zhakować, uzyskując dostęp do telefonu komórkowego użytkownika i przechwytując kod SMS używany do logowania.

Trojany zdalnego dostępu

Trojany zdalnego dostępu lub RAT mogą być wykorzystywane do uzyskiwania dostępu do urządzenia użytkownika i zdalnego sterowania nim. Może to pozwolić hakerowi na kradzież danych logowania i dostęp do kont Telegram.

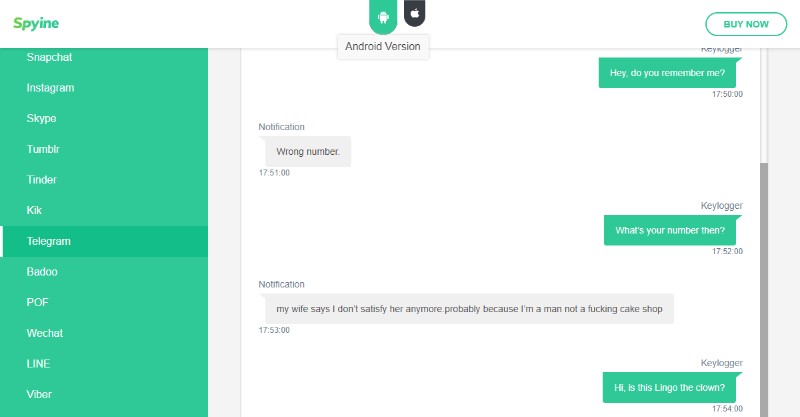

Keyloggery

Keyloggery mogą być używane do rejestrowania naciśnięć klawiszy użytkownika i kradzieży danych logowania podczas ich wprowadzania.

Ataki typu „man-in-the-middle”.

Ataki typu man-in-the-middle polegają na przechwytywaniu danych przesyłanych między urządzeniem użytkownika a serwerami Telegrama. Może to pozwolić hakerowi na kradzież danych logowania i innych poufnych informacji.

Przejęcie sesji

Przejęcie sesji polega na kradzieży identyfikatora sesji użytkownika i używaniu go do logowania się na konta Telegrama bez konieczności podawania danych logowania użytkownika.

Wykorzystywanie luk w zabezpieczeniach

Hakerzy mogą również próbować wykorzystać luki w oprogramowaniu lub infrastrukturze Telegrama, aby uzyskać nieautoryzowany dostęp do kont.

Niebezpieczeństwa związane z hakowaniem Telegrama i sposoby ochrony

Włamanie na konta Telegrama to poważne przestępstwo, które może mieć poważne konsekwencje. Wielu hakerów wykorzystuje techniki phishingu, aby nakłonić użytkowników do podania danych logowania, podczas gdy inni używają złośliwego oprogramowania lub innych inwazyjnych metod w celu uzyskania dostępu do danych osobowych.

Ochrona przed hakerami

Jeśli obawiasz się, że Twoje konto Telegram zostało zhakowane, istnieje kilka kroków, które możesz podjąć, aby się zabezpieczyć:

- Użyj silnego hasła: Upewnij się, że Twoje hasło ma co najmniej 8 znaków i zawiera kombinację wielkich i małych liter, cyfr i symboli.

- Włącz uwierzytelnianie dwuskładnikowe: Będzie to wymagało drugiej formy weryfikacji, takiej jak kod wysłany na Twój telefon lub e-mail, aby zalogować się na konto.

- Uważaj na podejrzane linki: Nie klikaj linków z nieznanych lub podejrzanych źródeł i zawsze sprawdzaj adres URL przed wprowadzeniem jakichkolwiek poufnych informacji.

- Aktualizuj swoje urządzenie: Zainstaluj aktualizacje systemu operacyjnego i aplikacji, aby zachować ochronę przed znanymi lukami w zabezpieczeniach.

Co zrobić, jeśli Twoje konto zostało zhakowane

Jeśli podejrzewasz, że Twoje konto Telegram zostało zhakowane, ważne jest, aby natychmiast podjąć działania. Oto kilka kroków, które możesz podjąć:

- Zmień swoje hasło: Pomoże to uniemożliwić dalszy dostęp do Twojego konta.

- Zgłoś incydent: Skontaktuj się z zespołem wsparcia Telegram, aby zgłosić incydent hakerski i uzyskać pomoc w zabezpieczeniu konta.

- Sprawdź, czy nie ma nieautoryzowanej aktywności: Przejrzyj swoje wiadomości, kontakty i inne dane konta, aby sprawdzić, czy nie wystąpiły żadne nieautoryzowane działania.

- Rozważ użycie alternatywnej aplikacji do przesyłania wiadomości: Jeśli obawiasz się o bezpieczeństwo swojego konta Telegram, rozważ przejście na inną aplikację do przesyłania wiadomości, która oferuje silniejsze funkcje bezpieczeństwa.

Podejmując te kroki, możesz pomóc chronić swoje konto Telegram przed próbami włamań i chronić swoje dane osobowe.

Odpowiedź Telegrama na próby włamania i środki bezpieczeństwa

System bezpieczeństwa Telegrama: Telegram szczyci się tym, że jest jedną z najbezpieczniejszych aplikacji do przesyłania wiadomości na rynku. System bezpieczeństwa Telegrama opiera się na ich zastrzeżonym protokole MTProto, który szyfruje dane użytkownika od końca do końca. Szyfrowanie czatów grupowych i tajnych czatów jest oparte na 256-bitowym symetrycznym szyfrowaniu AES, szyfrowaniu RSA 2048 do wymiany kluczy i bezpiecznej wymianie kluczy Diffie-Hellman. W kategoriach laika oznacza to, że twoje rozmowy w Telegramie są mocno zaszyfrowane, co bardzo utrudnia hakerom odczytanie twoich wiadomości.

Lokalizacja na żywo: Telegram oferuje funkcję o nazwie Lokalizacja na żywo, która pozwala użytkownikom udostępniać swoją lokalizację w czasie rzeczywistym. Jednak Telegram zadbał o uwzględnienie środków ochrony prywatności dla tej funkcji. Lokalizacja jest udostępniana tak długo, jak wybierze to użytkownik, i można ją zatrzymać w dowolnym momencie. Ponadto lokalizacja na żywo jest widoczna tylko dla osób na czacie i nie mają do niej dostępu żadne aplikacje innych firm.

Weryfikacja dwuetapowa: Telegram oferuje również weryfikację dwuetapową jako dodatkową warstwę bezpieczeństwa. Ta funkcja wymaga od użytkowników wprowadzenia hasła i kodu wysłanego na zarejestrowany numer telefonu, zanim będą mogli się zalogować. Chociaż weryfikacja dwuetapowa nie jest niezawodna, stanowi dodatkową przeszkodę dla hakerów, jeśli chcą uzyskać dostęp do Twojego konta Telegram.

System powiadomień: System bezpieczeństwa Telegrama obejmuje system powiadomień, który ostrzega użytkowników o wszelkich podejrzanych działaniach na ich koncie. Na przykład, jeśli ktoś spróbuje zalogować się na Twoje konto z nowego urządzenia, otrzymasz powiadomienie z informacją o urządzeniu i lokalizacji. Pozwala to na podjęcie odpowiednich działań w razie potrzeby.

Słynne przypadki włamań do Telegrama i ich konsekwencje

Na przestrzeni lat było kilka głośnych przypadków włamań do Telegrama, które trafiły na pierwsze strony gazet na całym świecie. Incydenty te uwypukliły znaczenie poważnego traktowania cyberbezpieczeństwa i wzbudziły obawy dotyczące bezpieczeństwa aplikacji do przesyłania wiadomości, takich jak Telegram.

Hack Pavla Durova

Jeden z najsłynniejszych incydentów włamań do Telegrama miał miejsce w 2016 roku, kiedy Pavel Durov, założyciel Telegrama, zhakował swoje konto. Hakerom udało się uzyskać dostęp do konta Durova, przejmując jego numer telefonu i resetując hasło. Na szczęście hakerzy nie wyrządzili żadnych szkód ani nie ukradli żadnych poufnych informacji.

Irański hack

W 2017 roku zgłoszono, że irańscy hakerzy z powodzeniem atakowali użytkowników Telegrama w ich kraju. Hakerom udało się włamać na konta kilku prominentnych osób, w tym polityków, aktywistów i dziennikarzy. Po włamaniu Telegram wprowadził nowe środki bezpieczeństwa, aby zapobiec podobnym incydentom w przyszłości.

Zakaz rosyjskiego telegramu

W 2018 roku rosyjski rząd nakazał zablokowanie Telegramu w kraju Po tym, jak firma odmówiła rządowi dostępu do wiadomości użytkowników. Zakaz wywołał powszechne protesty i wywołał debatę na temat równowagi między prywatnością a bezpieczeństwem narodowym. Pomimo zakazu wielu Rosjan nadal korzysta z Telegrama przez VPN i inne obejścia.

Legalność hakowania Telegrama i potencjalne konsekwencje prawne

Włamanie się na konto Telegram innej osoby bez jej zgody jest nielegalne w większości krajów. Nieautoryzowany dostęp do czyjegoś konta jest uważany za naruszenie prywatności tej osoby i może również stanowić naruszenie przepisów dotyczących przestępstw komputerowych.

Konsekwencje włamania do Telegrama

Jeśli zostaniesz przyłapany na hakowaniu konta Telegram, możesz ponieść poważne konsekwencje prawne. W zależności od kraju i okoliczności ataku możesz zostać oskarżony o popełnienie przestępstwa i grozić Ci więzienie, grzywna lub jedno i drugie.

Dodatkowo włamanie się na czyjeś konto bez jego zgody może prowadzić do pozwów cywilnych. Ofiara może pozwać cię o odszkodowanie lub inne straty wynikające z naruszenia jej konta Telegram, w tym utratę prywatności, utratę reputacji lub straty finansowe.

Legalne sposoby włamania się do Telegrama

W niektórych przypadkach włamanie na konto Telegrama może być legalne, o ile masz wyraźną zgodę właściciela konta. Może się tak zdarzyć na przykład w przypadku, gdy firma zatrudnia specjalistę ds. bezpieczeństwa w celu przetestowania własnych systemów pod kątem luk w zabezpieczeniach.

Jednak ważne jest, aby skonsultować się z prawnikami przed próbą włamania się na jakiekolwiek konto, nawet za zgodą właściciela. Przepisy dotyczące hakowania i cyberprzestępczości mogą być złożone, a nie chcesz przypadkowo przekroczyć żadnych granic.

Ogólnie rzecz biorąc, włamywanie się na konta Telegrama jest nielegalne i może mieć poważne konsekwencje. Ważne jest, aby szanować prywatność innych osób i korzystać z aplikacji w granicach prawa.

Jak zgłosić zhakowane konto Telegram i uzyskać pomoc

Jeśli uważasz, że Twoje konto Telegram zostało zhakowane, koniecznie zgłoś incydent i jak najszybciej poszukaj pomocy. Oto kroki, które możesz podjąć:

Skontaktuj się z pomocą techniczną telegramu

Pierwszym krokiem do zgłoszenia zhakowanego konta Telegram jest skontaktowanie się z zespołem pomocy technicznej aplikacji. Możesz to zrobić, dotykając ikony z trzema liniami na ekranie głównym aplikacji, wybierając Ustawienia, Następnie Zadać pytanie. Następnie zostaniesz poproszony o opisanie napotkanego problemu. Podaj jak najwięcej informacji, w tym szczegółowe informacje o tym, kiedy ostatnio korzystałeś ze swojego konta i wszelkie podejrzane działania, które zauważyłeś.

Zmień swoje hasło

Podczas oczekiwania na odpowiedź od pomocy technicznej Telegram ważne jest, aby zmienić hasło do konta, aby zapobiec dalszemu nieautoryzowanemu dostępowi. Możesz to zrobić, przechodząc do Ustawienia i dotykając Prywatność i ochrona, Następnie Zmień hasło. Pamiętaj, aby utworzyć silne, unikalne hasło, którego nie używasz do innych kont.

Powiadom swoje kontakty

Jeśli masz powody, by sądzić, że Twoje konto zostało zhakowane, ważne jest, aby powiadomić swoje kontakty i doradzić im, aby nie zajmowały się żadnymi nietypowymi wiadomościami lub prośbami, które mogą pochodzić z Twojego konta. Może to pomóc uniemożliwić hakerowi rozprzestrzenianie złośliwego oprogramowania lub wyłudzanie kontaktów.

Pamiętaj, zgłoszenie zhakowanego konta Telegram może być stresujące, ale ważne jest, aby szybko podjąć działania, aby zminimalizować szkody. Wykonanie tych czynności pomoże Ci odzyskać kontrolę nad kontem i chronić Twoje dane osobowe.

Alternatywne aplikacje do przesyłania wiadomości zwiększające bezpieczeństwo

Chociaż Telegram jest popularną aplikacją do przesyłania wiadomości ze względu na swoje funkcje i interfejs użytkownika, nie jest odporny na zagrożenia bezpieczeństwa. Jeśli martwisz się o bezpieczeństwo swoich danych osobowych, oto kilka alternatywnych aplikacji do przesyłania wiadomości, które warto rozważyć:

sygnał

Signal jest znany z kompleksowego szyfrowania, które zapewnia użytkownikom wysoki poziom bezpieczeństwa. Pozwala również na anonimowe wiadomości i samoniszczące się wiadomości. Signal jest dostępny zarówno na iOS, jak i na Androida.

wiklinowy

Wickr to aplikacja do przesyłania wiadomości, która oferuje kompleksowe szyfrowanie, wygasanie wiadomości i ochronę zrzutów ekranu. Pozwala również na anonimowe wysyłanie wiadomości i możliwość usunięcia wiadomości ze wszystkich urządzeń. Wickr jest dostępny zarówno na iOS, jak i na Androida.

Trójka

Threema to aplikacja do przesyłania wiadomości, która zapewnia kompleksowe szyfrowanie, anonimowe wiadomości i brak przechowywania metadanych. Oferuje również unikalną funkcję, dzięki której wiadomości są usuwane z serwera zaraz po ich dostarczeniu. Threema jest dostępna zarówno na iOS, jak i na Androida.

Drut

Wire to aplikacja do przesyłania wiadomości, która oferuje kompleksowe szyfrowanie, samoniszczące się wiadomości i anonimowe wiadomości. Pozwala także na prowadzenie rozmów wideo i głosowych. Wire jest dostępny zarówno na iOS, jak i na Androida.

Należy zauważyć, że żadna aplikacja do przesyłania wiadomości nie jest w 100% bezpieczna, a podjęcie działań w celu ochrony danych osobowych należy ostatecznie do użytkownika.